Duchové na netu. 10 nejvýznamnějších kyberútoků v historii

Různé / / August 04, 2021

Od účtů hackerských hvězd až po útok na íránský jaderný program.

10. DarkHotel. Poškozená pověst luxusních hotelů, 2007-2014

Škodlivý spyware, známý také jako Tapaoux, byl distribuován útočníky„Dark Hotel“: síť kybernetické špionáže v asijských hotelech / Kaspersky Daily skrz otevřený Sítě Wi-Fi v řadě prémiových hotelů. Takové sítě jsou velmi špatně chráněné, a proto se hackerům snadno podařilo nainstalovat jejich software na hotelové servery.

Na telegramovém kanálu „Životní hacker»Pouze ti nejlepší, kdo píší o technologiích, vztazích, sportu, kině a dalších. Předplatit!

V našem Pinterest jen ty nejlepší texty o vztazích, sportu, kině, zdraví a mnoho dalšího. Předplatit!

Na počítačích připojených k Wi-Fi bylo navrženo nainstalovat oficiální aktualizaci nějakého programu na první pohled. Například Adobe Flash nebo Google Toolbar. Tak se virus obvykle maskoval.

Hackeři také použili individuální přístup: jednou DarkHotel předstíral, že je soubor torrentu, aby si stáhl japonský erotický komiks.

Virový program po vstupu na zařízení nabídl, že při „aktualizaci“ zadá osobní údaje, například číslo karty, a také uměl číst stisky kláves při psaní. V důsledku toho útočníci získali přístup k uživatelským jménům a heslům a také k jeho účtům.

Hackeři záměrně vytvořili virus v hotelovém řetězci před příchodem vysoce postavených hostů, aby získali přístup ke svým zařízením. Útočníci přitom přesně věděli, kde bude oběť žít, a nakonfigurovali program tak, aby infikoval pouze zařízení, které potřebovali. Po operaci byla všechna data ze serverů odstraněna.

Cílem DarkHotelu byli vrcholoví manažeři velkých společností, úspěšní podnikatelé, vysoce postavení politici a úředníci. Většina vloupání byla provedena'Dark Hotel' Hacks Target Business Travelers: Report / NBC News v Japonsku, Číně, Rusku a Koreji. Po obdržení důvěrných informací hackeři očividně vydírali své oběti a vyhrožovali šířením utajovaných informací. Ukradené informace byly také použity k hledání nových cílů a organizaci dalších útoků.

Stále není známo, kdo za těmito počítačovými zločiny stál.

9. Mirai. The Rise of Smart Devices 2016

Spolu s boomem různých zařízenípřipojeni k internetu - routery, chytré domy, online registrační pokladny, systémy video dohledu nebo herní konzole - jsou zde také nové příležitosti pro kyberzločince. Taková zařízení jsou obvykle špatně chráněna, takže je lze snadno infikovat botnetem. S jeho pomocí hackeři vytvářejíCo je to kybernetický útok? / Cisco sítě kompromitovaných počítačů a dalších zařízení, které jsou pak ovládány bez vědomí jejich vlastníků.

V důsledku toho mohou zařízení infikovaná botnety šířit virus a útočit na cíle definované hackery. Například zahltit server požadavky, takže již nebude schopen zpracovávat požadavky a komunikace s ním bude ztracena. Tomu se říká útok DDoS.

Proslavil se zejména botnet se zvučným jménem Mirai („budoucnost“ z japonštiny). Během let infikoval stovky tisíc směrovačů připojených k síti, sledovacích kamer, set-top boxů a dalších zařízení, jejichž uživatelé se neobtěžovali změnit svá tovární hesla.

Virus vstoupil do zařízení jednoduchým výběrem klíče.

A v říjnu 2016 dostala celá tato armádaK. Kochetkova. Co se stalo Twitteru, PayPalu, Amazonu a dalším americkým službám / Kaspersky Daily signál naplnit hovory od poskytovatele doménová jména Dyn. To způsobilo pád PayPalu, Twitteru, Netflixu, Spotify, online služeb PlayStation, SoundCloud, The New York Times, CNN a dalších zhruba 80 společností Dyn.

K útoku se přihlásily hackerské skupiny New World Hackers a RedCult. Nepředložili žádné požadavky, ale celková škoda způsobená výpadky online služeb činila asi 110 milionů dolarů.

Mirai bylo možné odrazit přerozdělením provozu a restartováním jednotlivých komponent systému Dyn. Co se však stalo, vyvolává otázky ohledně zabezpečení chytrých zařízení, která mohou představovat téměř poloviční kapacitu všech botnetů.

8. Skandální úniky osobních údajů celebrit z iCloudu a Twitteru, 2014 a 2020

Švestky způsobily skutečnou rezonanci.

iCloud

Kybernetičtí zločinci mohou zadržet osobní údaje uživatelů odesláním podvodných zpráv zprávy. Například SMS maskované jako varování od bezpečnostní služby. Uživateli je řečeno, že se údajně snaží dostat do jeho profilu. Falešná technická podpora nabízí sledování odkazu, který skutečně vede na stránky útočníků, a vyplnění dotazníku s uživatelským jménem a heslem za účelem ochrany osobních údajů. Podvodníci po získání informací o důvěryhodné osobě získají přístup k účtu.

V roce 2014 se hackerům tímto způsobem podařiloC. Arthur. Nahý celebrity hack: bezpečnostní experti se zaměřují na teorii zálohování iCloud / The Guardian hackněte iCloud několika celebrit a zpřístupněte jejich osobní údaje volně. Odtok nebyl tak rozsáhlý jako hlasitý. Na internet se například dostaly osobní fotografie známých osobností, včetně velmi pikantních obrázků. Celkem bylo ukradeno asi 500 obrázků. Navíc je možné, že ne všechny byly zveřejněny.

Kim Kardashian, Avril Lavigne, Kate Upton, Amber Heard, Jennifer Lawrence, Kirsten Dunst, Rihanna, Scarlett Johansson, Winona Ryder a další trpěli hackováním.

Do čtyř let poté hackování pět bylo nalezeno a zatčenoBývalý hannoverský učitel odsouzen za „hackování aktů“ na Celebgate „ / WTVR zapojili se do něj hackeři z USA. Čtyři dostali od osmi do 34 měsíců vězení a jednomu se podařilo vyváznout s pokutou 5 700 dolarů.

Cvrlikání

V červenci 2020 se dostali pod distribuciTwitter Hack / vlákno podpory Twitteru slavní uživatelé Twitteru. Jeden ze zlodějů přesvědčený zaměstnanec sociální sítě, který pracuje v oddělení IT. Hackeři tak získali přístup k požadovaným účtům. A pak tam zveřejnili příspěvky s výzvou na podporu bitcoinů a zasílání peněz do zadané krypto peněženky. Odtud měly být prostředky údajně vráceny ve dvojnásobné výši.

Obětí se opět staly různé slavné osobnosti: Bill Gates, Elon Musk, Jeff Bezos, Barack Obama a další americké celebrity.

Také některé firemní účty - například Apple a Uber. Celkem bylo ovlivněno asi 50 profilů.

Sociální sítě musely dočasně zablokovat hacknuté účty a odstranit podvodné příspěvky. Útočníkům se však na tomto podvodu podařilo vybrat dobrý jackpot. Během několika hodin odeslalo asi 300 uživatelů více nežE. Birnbaum, I. Lapowsky, T. Krazit. Hackeři převzali Twitter po „koordinovaném útoku sociálního inženýrství“ na zaměstnance / protokol 110 tisíc dolarů.

Zloději se ukázali býtProhlášení zvláštního agenta FBI v San Francisku, který má na starosti Sanjay Virmani o zatýkání na Twitteru Kybernetický útok / FBI San Francisco tři kluci a jedna dívka ve věku 17 až 22 let z USA a Velké Británie. Nejmladší z nich, Graham Clark, se dokázal maskovat jako zaměstnanec Twitteru. Nyní mladé lidi čeká soud.

7. GhostNet. Čína vs. Google, ochránci lidských práv a dalajláma, 2007-2009

Kybernetické útoky a kybernetickou špionáž neprovádějí pouze hackerské skupiny, ale také celé státy. Google tak pocítil plnou sílu hackerů v čínských službách.

V roce 2009 společnost zjistila, že dva roky distribuovala spyware pomocí svého serveru v Číně. Infiltrovala seJ. Vyznačit. Rozsáhlý špionážní systém lootuje počítače ve 103 zemích / The New York Times nejméně 1 295 počítačů ve vládních a soukromých společnostech ve 103 zemích.

Byly ovlivněny zdroje, od ministerstev zahraničí a NATO až po dalajlámovy úkryty. GhostNet také poškodil více než 200 amerických firem.

Čína pomocí viru monitorovala vlády jižní a jihovýchodní Asie, stejně jako čínské disidenty a aktivisty za lidská práva. Program například mohl aktivovat kamery a mikrofony počítače, aby mohl odposlouchávat to, co se říkalo poblíž. Také s jeho pomocí čínští hackeři ukradli zdrojový kód serverů jednotlivých společností. S největší pravděpodobností byl zapotřebí k vytvoření vlastních podobných zdrojů.

Objev GhostNet hrál velkou roli v tom, že Google uzavřel své podnikání v Číně a nevydržel pět let ve Středním království.

6. Stuxnet. Izrael a Spojené státy vs. Írán, 2009-2010

Kybernetické útoky obvykle vyžadují, aby byla oběť připojena k internetu. Aby se však malware rozšířil i mezi ty počítače, které nemají přístup na internet, mohou útočníci nakazit USB flash disky.

Tuto techniku velmi efektivně využívaly speciální služby Spojených států a Izraele, které chtěly zpomalit íránský program na vytvoření nukleární zbraně. Zařízení jaderného průmyslu v zemi však byla izolována od World Wide Web, což vyžadovalo originální přístup.

Příprava na operaci byla bezprecedentní. Hackeři vyvinuli důmyslný komplexní virus s názvem Stuxnet, který jednal se specifickým účelem. Útočil pouze na software průmyslových zařízení Siemens. Poté byl virus testovánW. J. Široký, J. Markoff, D. E. Sanger. Izraelský test na červa označovaném za zásadní v íránském jaderném zpoždění / The New York Times podobnou technikou v izraelském uzavřeném městě Dimona.

Prvních pět obětí (íránské společnosti pracující v jaderném průmyslu) byloStuxnet: start / Kaspersky Daily pečlivě vybrané. Američanům se prostřednictvím jejich serverů podařilo distribuovat Stuxnet, který nic netušící jaderní vědci sami přenesli na tajná zařízení pomocí flash disků.

Vloupání vedlo k tomu, že odstředivky, pomocí kterých íránští jaderní vědci obohatili uran, se začaly otáčet příliš rychle a selhávaly. Škodlivý program zároveň dokázal simulovat běžné provozní hodnoty, takže specialisté nezaznamenali selhání. Z provozu bylo tedy vyřazeno asi tisíc zařízení - pětina takových zařízení v zemi a vývoj íránského jaderného programu byl na několik let zpomalen a vrácen zpět. Proto je příběh se Stuxnetem považován za největší a nejúspěšnější kybernetickou sabotáž.

Virus nejen splnil úkol, pro který byl vytvořen, ale také se rozšířil mezi statisíce počítačů, přestože jim moc neškodil. Skutečný původ Stuxnetu byl zjištěn až o dva roky později po prozkoumání 2 000 infikovaných souborů.

5. BlueLeaks. Největší krádež dat americké bezpečnostní agentury, 2020

Samotné americké zpravodajské agentury byly zranitelné vůči hackerským kyberútokům. Kromě toho zločinci prokázali, že mohou také používat lstivé schémata. Útočníci například nevstoupili do vládních systémů, ale hackli společnost pro vývoj webových aplikací Netsential, který poskytoval federálním a místním agenturám možnosti technického sdílení informace.

Výsledkem bylo, že se to hackerům ze skupiny Anonymous podařiloA. Greenberg. Hack Brief: Anonymous Stole and Leaked a Megatrove of Police Documents / WIRED ukrást více než milion souborů amerických donucovacích a zpravodajských agentur: pouze 269 gigabajtů informací. Útočníci tato data zveřejnili na webu DDoSecrets. Video a zvukové klipy, e -maily, poznámky, finanční výkazy a také plány a zpravodajské dokumenty byly zveřejněny.

Přestože neexistovaly žádné utajované informace ani údaje o porušení zákona ze strany samotných strážců zákona, mnohé z těchto informací byly spíše skandální. Například se ukázalo, že speciální služby monitorují aktivisty Black Lives Matter. Nadšenci začali sloučit sloučené soubory a poté je publikovat pod hashtagem #blueleaks.

I přes předběžné kontroly prováděné DDoSecrets byla mezi uniklými soubory nalezena také důvěrná data. Například informace o podezřelých, obětech zločinů a číslech bankovních účtů.

Na žádost USA byl zablokován server DDoSecrets s daty BlueLeaks v Německu. Bylo zahájeno trestní řízení proti Anonymous, ale zatím nejsou žádní konkrétní podezřelí ani obvinění.

4. Útok na servery Demokratické strany Spojených států, 2016

Kvůli konfrontaci mezi Hillary Clintonovou a Donaldem Trumpem byly americké prezidentské volby 2016 od začátku skandální. Vyvrcholily kyberútokem na zdroje Demokratické strany, jedné ze dvou hlavních politických sil země.

Hackeři dokázali na servery demokratů nainstalovat program, pomocí kterého mohli spravovat informace a špehovat uživatele. Po únosy útočníci za sebou schovali všechny stopy.

Přijaté informace, což je 30 tisíc e -mailů, byly hackerům předány WikiLeaksE -mail Hillary Clinton / WikiLeaks. Klíčem úniku se stalo sedm a půl tisíce dopisů od Hillary Clintonové. Našli nejen osobní údaje členů strany a informace o sponzorech, ale také tajné dokumenty. Ukázalo se, že Clintonová, prezidentská kandidátka a zkušená politička, zasílala a přijímala důvěrné informace prostřednictvím osobní schránky.

V důsledku toho byla Clintonová zdiskreditována a prohrála volby s Trumpem.

Stále není jisté, kdo za útokem stál, ale američtí politici za to vytrvale viní ruské hackery ze skupin Cozy Bear a Fancy Bear. Podle amerického zřízení se dříve podíleli na hackování zdrojů zahraničních politiků.

3. Hackování NASA a amerického ministerstva obrany 15letým teenagerem, 1999

Jonathan James, teenager z Miami, měl vášeň pro vesmír a znal operační systém Unix a programovací jazyk C jako své boty. Pro zábavu chlapec hledal zranitelnosti ve zdrojích amerického ministerstva obrany a našelK. Poulsen. Sebevražda bývalého mladistvého hackera spojená se sondou TJX / WIRED jim.

Teenagerovi se podařilo nainstalovat spyware program na server jednoho z oddělení, aby zachytil oficiální korespondenci. To umožnilo volný přístup k heslům a osobním údajům zaměstnanců různých oddělení.

Jonathanovi se také podařilo ukrást kód používaný NASA k udržení systému podpory života ISS. Z tohoto důvodu se práce na projektu zpozdily o tři týdny. Náklady na odcizený software byly odhadnuty na 1,7 milionu dolarů.

V roce 2000 byl chlapec chycen a odsouzen k šesti měsícům domácího vězení. O devět let později byl Jonathan James podezřelý z účasti na hackerském útoku na TJX, DSW a OfficeMax. Po výslechu se zastřelil a v sebevražedné poznámce řekl, že je nevinný, ale nevěřil ve spravedlnost.

2. WannaCry. Epidemie šifrování dat 2017

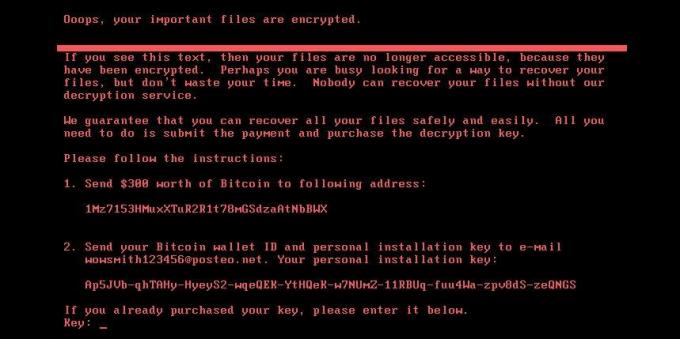

Jedním z nejnepříjemnějších typů malwaru je šifrování dat. Infikují váš počítač a kódují na něm soubory, mění jejich typ a činí je nečitelnými. Poté takové viry zobrazí na ploše banner s žádostí o zaplacení Vykoupení pro odemčení zařízení, obvykle v kryptoměně.

V roce 2017 internet zaplavila skutečná epidemie souborů wcry. Odtud pochází název ransomwaru - WannaCry. K infikování virus používal chybu zabezpečení systému Windows na zařízeních s operačním systémem, který ještě nebyl aktualizován. Poté se samotná infikovaná zařízení stala živnou půdou pro virus a rozšířila jej na web.

Poprvé objeven ve Španělsku, WannaCry se nakazil za čtyři dnyA. Volavka. WannaCry, Petya, NotPetya: Jak ransomware zasáhl největší čas v roce 2017 / The Guardian 200 tisíc počítačů ve 150 zemích. Program napadl také bankomaty, automaty na lístky, nápoje a jídlo nebo informační tabule běžící na Windows a připojené k internetu. Virus také poškodil zařízení v některých nemocnicích a továrnách.

Předpokládá se, že tvůrci WannaCry původně chtěli infikovat všechna zařízení s Windows na světě, ale nestihli dokončit psaní kódu a omylem vypustili virus na internet.

Po infekci tvůrci škodlivého programu požadovali od majitele zařízení 300 dolarů a později, když se přehrávala chuť k jídlu, 600 dolarů každý. Uživatelé byli také zastrašováni „nastavením na pult“: údajně za tři dny se částka zvýší a za sedm dní nebude možné dešifrovat soubory. Ve skutečnosti v každém případě nebylo možné vrátit data do původního stavu.

Poražený výzkumník WannaCry Markus Hutchins. Všiml si, že před infekcí program odesílal požadavek na neexistující doménu. Po jeho registraci se šíření viru zastavilo. Zdá se, že takto měli tvůrci v úmyslu zastavit ransomware, pokud se vymkne kontrole.

Útok se ukázal být jedním z největších v historii. Podle některých zpráv způsobilaRansomware WannaCry: Vše, co potřebujete vědět / Kaspersky Škoda 4 miliardy dolarů. Vytvoření WannaCry je spojeno s hackerskou skupinou Lazarus Group. Nebyl však identifikován žádný konkrétní viník.

1. NotPetya / ExPetr. Největší škoda z akcí hackerů, 2016-2017

Příbuzný WannaCry je další ransomware známý pod podezřele ruskými jmény: Petya, Petya. A, Petyo. D, Trojan. Výkupné. Petya, PetrWrap, NotPetya, ExPetr. Rovněž se rozšířil po webu a zašifroval data uživatelů Windows a zaplacení výkupného 300 dolarů v kryptoměně soubory nijak neuložilo.

Petya, na rozdíl od WannaCry, byla specificky zaměřena na podniky, takže důsledky útoku se ukázaly být mnohem větší, přestože infikovaných zařízení bylo méně. Útočníkům se podařilo převzít kontrolu nad finančním softwarovým serverem MeDoc. Odtamtud začali šířit virus pod rouškou aktualizace. Zdá se, že masová infekce pocházela z Ukrajiny, kde malware způsobil největší škody.

V důsledku toho byla virem zasažena široká škála společností po celém světě. Například v Austrálii byloKyjevský útok Petya: Továrna Cadbury zasáhla ransomware do australských podniků / The Guardian produkce čokolády, na Ukrajině vyšelALE. Linník. Co jsi udělal, Petya / Gazeta.ru pokladny byly mimo provoz a v RuskuCestovní kancelář "Anex" zastavila prodej kvůli kybernetickému útoku / Fontanka.ru práce cestovní kanceláře. Ztráty utrpěly i některé velké společnosti, jako Rosneft, Maersk a Mondelez. Útok mohl mít nebezpečnější následky. ExPetr se tedy trefilKvůli kybernetickým útokům bylo monitorování černobylské jaderné elektrárny převedeno do ručního režimu / RIA Novosti dokonce i na infrastruktuře pro sledování situace v Černobylu.

Celková škoda způsobená hackováním dosáhla výšeCo se můžeme naučit z „nejničivějšího“ kybernetického útoku v historii? / CBC News více než 10 miliard dolarů. Více než kterýkoli jiný kybernetický útok. Americké úřady obvinilyŠest ruských důstojníků GRU obviněných v souvislosti s celosvětovým nasazením ničivého malwaru a dalšími rušivými akcemi v kyberprostoru / Ministerstvo spravedlnosti USA při vytváření skupiny „Petit“ Sandworm, která je známá také jako Telebots, Voodoo Bear, Iron Viking a BlackEnergy. Podle amerických právníků ji tvoří ruští zpravodajští důstojníci.

Přečtěte si také👨💻🔓🤑

- Černá těžba: jak vydělat peníze prostřednictvím počítačů jiných lidí

- 14 neuvěřitelně skvělých filmů o programátorech a hackerech

- Jak bezpečnostní pracovníci chrání osobní údaje

- Online podvod: jak můžete být scammed na sociálních médiích

Vědci hovoří o desítkách symptomů COVID-19, které mohou přetrvávat déle než 6 měsíců

Vědci pojmenovali charakteristické symptomy delta kmene koronaviru. Liší se od obvyklého COVID-19