5 dvoufaktorové autentizační metody, jejich výhody a nevýhody

Technologie / / December 19, 2019

Pokud jde o používání dvoufaktorové autentizace pro bezpečnou ochranu svých osobních údajů na webu dnes myslí stále více a více lidí. Mnoho zastávek Složitost a nesrozumitelnost technologie, není divu, protože existuje několik možností pro jeho realizaci. Podíváme se na všechny z nich, přezkoumání výhody a nevýhody každého z nich.

V srdci dvoufaktorové autentizace je využití nejen tradiční svazky „Přihlašovací heslo“, ale také další vrstva Ochrana - tzv Druhým faktorem, jejíž přítomnost je nezbytná potvrdit získat přístup k účtu nebo jiným dat.

Nejjednodušším příkladem dvoufaktorové autentizace, která je neustále čelí každý z nás - výběr hotovosti v bankomatu. Chcete-li získat peníze, budete potřebovat kartu, která jen máte, a PIN kód, který znáte jen vy. Po zajištění karty, bude útočník nebude moci vybírat hotovost, aniž by věděl PIN kód a prostě nemůže dostat peníze s vědomím, ale nemají kartu.

Podle stejného principu dvoufaktorová autentizace poskytuje přístup ke svým účtům v sociálních sítích, na e-mailu a dalších služeb. Prvním faktorem je kombinace uživatelského jména a hesla, stejně jako druhý může působit po 5 věcí.

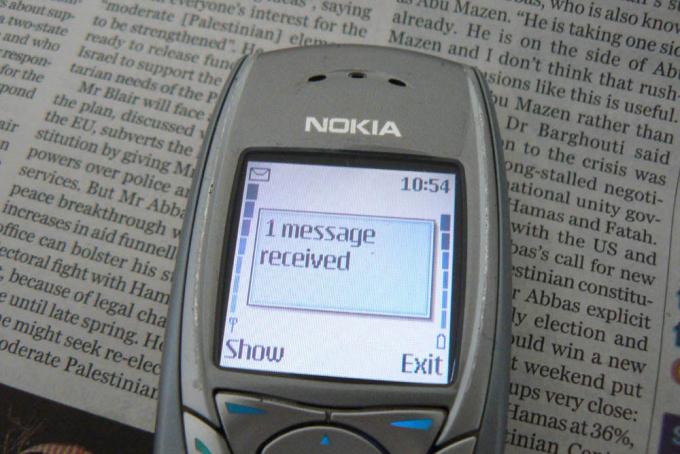

SMS kódy

Potvrzení prostřednictvím SMS kódu funguje velmi jednoduše. Vy, jako obvykle, zadejte své uživatelské jméno a heslo a telefonní číslo obdrží SMS s kódem, který je nutné zadat pro přístup k účtu. To je všechno. Příští vstup je odeslána do jiného SMS kódem, platné pouze pro aktuální relaci.

výhody

- Generovat nové kódy pro každý vstup. Pokud útočník unést své uživatelské jméno a heslo, nemohou dělat nic bez kódu.

- Vazba na telefonní číslo. Vstup nemůže být bez telefonu.

nedostatky

- Pokud není k dispozici pokrytí sítě, nebudete moci přihlásit.

- Existuje teoretická možnost nahrazení čísel provozovatele služeb nebo zaměstnanci z salónech připojení.

- Máte-li oprávnění a získat kódy stejné zařízení (například chytré telefony), přestává být ochrana dvou-faktor.

aplikace autentizátory

Toto provedení je velmi podobné jako předchozí, s tím rozdílem, že namísto přijetí SMS kódů, které jsou generovány v zařízení pomocí speciální aplikace (Google Authenticator, Authy). Během instalace se zobrazí primární klíč (nejčastěji - v podobě QR kód), na základě kterého použitím kryptografické algoritmy časové hesla generované s platností od 30 do 60 sekund. Dokonce i když budeme předpokládat, že útočníci budou moci zachytit 10, 100 nebo dokonce 1000 hesel k předvídání s nimi, co bude příští heslo, prostě nemožné.

výhody

- Pro ověřovací nepotřebuje buněčný signál, postačí připojení k internetu během počátečního nastavení.

- Podporu pro více účtů v jedné ověřovatelem.

nedostatky

- Pokud útočník získat přístup k primární klíč na přístroji, nebo hacking server, budou moci vytvářet budoucí hesla.

- V případě použití k autentizaci na stejném zařízení, se kterým je vstupní, je ztracena dvoufaktorové.

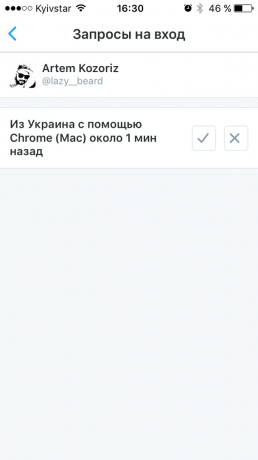

Kontrola přihlášení pomocí mobilních aplikací

Tento typ ověřování lze nazvat grab-bag všechny ty předchozí. V tomto případě, namísto zadání kódu, nebo jednorázových hesel, musíte potvrdit zadání pomocí mobilních zařízení s aplikací služby. Je uložen na zařízení soukromý klíč, který je kontrolován při každém vstupu. Působí v Twitteru, snapchat, a různé online hry. Například při zadání Twitter-účet ve webové verzi, zadejte přihlašovací jméno a heslo, a pak na telefonu obdrží oznámení s žádostí o vstup po potvrzení, že se otevře prohlížeč páska.

výhody

- Nemusíte nic zadávat u vchodu.

- Nezávislost od celulární sítě.

- Podporu pro více účtů v jedné aplikaci.

nedostatky

- Pokud útočník unést soukromý klíč, mohou vás vydávat.

- Význam dvoufaktorové autentizace se ztrácí při použití stejného zařízení k přihlášení.

hardwarové tokeny

Fyzikálně (nebo hardwarových) tokeny jsou nejspolehlivější metodou dvoufaktorové autentizace. Jako samostatné zařízení, hardwarové tokeny, na rozdíl od všech výše uvedených metod, za bude jakýkoli scénář neztratí svou dvoufaktorová složku. Nejčastěji jsou prezentovány v podobě USB klíčenky s vlastním procesorem, generování šifrovacích klíčů, které jsou automaticky zadány při připojení k počítači. Volba klíče závisí na konkrétní službu. Google, například, doporučuje použít standardní tokeny FIDO U2F, jejichž ceny začínají na $ 6 vyloučením dodání.

výhody

- No SMS a aplikací.

- Není třeba v mobilním zařízení.

- Je zcela nezávislá zařízení.

nedostatky

- Budete muset koupit zvlášť.

- Není podporována ve všech službách.

- Pokud používáte více účtů, budou muset nosit spoustu žetonů.

Back-up klíče

Ve skutečnosti to není samostatný proces a fallback v případě ztráty nebo odcizení telefonu, což představuje jednorázové heslo nebo ověřovací kód. Při nastavování dvoufaktorovou autentizaci v každé služby, kterou jsou uvedeny několik záložních klíčů pro použití v případě nouze. S jejich pomocí se můžete přihlásit ke svému účtu, odpojit nakonfigurovaná zařízení a přidat nové. Tyto klíče by měly být uloženy na bezpečném místě, a to v podobě obrazovky na vašem telefonu nebo textového souboru v počítači.

Jak můžete vidět, že použití dvoufaktorové autentizace, tam jsou některé nuance, ale zdá se být obtížné, jen na první pohled. Jaký by měl být ideální rovnováhu mezi ochranou a pohodlí každý rozhodne sám. Ale v každém případě, všechny problémy jsou více než oprávněné, pokud jde o zabezpečení platebních údajů nebo osobních údajů není určen pro zvědavýma očima.

Kde mohou a měly by umožnit dvoufaktorovou autentizaci, stejně jako to, co podporují její služby, je možné číst zde.