Nezabezpečené komunikace: 9 způsoby, jak poslouchat do telefonu

Život Technologie / / December 19, 2019

JET-Us

Sim karta JET zajistit bezpečné a neomezené komunikace po celém světě.

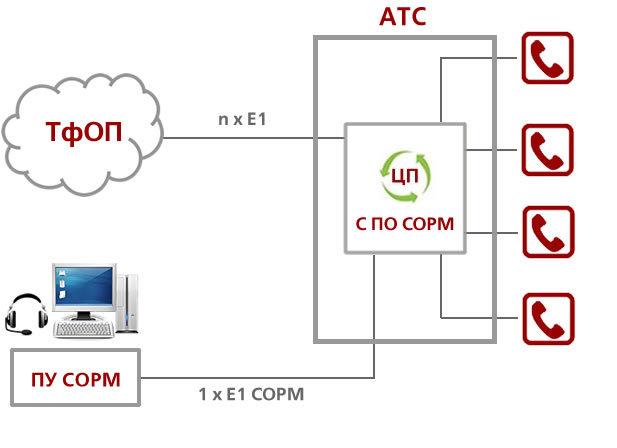

1. SORM - oficiální odposlechy

Nejběžnější způsob - na oficiálních odposlechů ze strany vlády.

V mnoha zemích jsou telefonní společnosti jsou povinny poskytovat přístup k řádků odposlechů telefonních kanálů příslušným orgánům. Například v Rusku, v praxi se tak děje prostřednictvím technicky SORM - hardware systému, který poskytuje funkce pro vyhledávání operací.

Každý provozovatel musí být nainstalována na vašem PBX integrovaný modul SORM.

V případě, že provozovatel není nastaven na PBX zařízení na odposlouchávání telefonů všech uživatelů jeho povolení v Rusku to bude zrušeno. Podobné programy fungují v celkovém odposlechů Kazachstán, Ukrajina, USA, Velká Británie (Zachycování Modernizace Program, Tempora) A dalších zemí.

Korupce veřejných činitelů a zaměstnanců bezpečnostních služeb je dobře známý. Pokud mají přístup do systému v režimu „boha“, že za poplatek, můžete také dostat. Stejně jako u všech státních systémech, v ruském SORM - velký nepořádek a typickou ruskou nedbalost. Většina techniků má skutečně velmi

nízká kvalifikaceKterý vám umožní připojit nelegálně do systému bez vědomí sebe speciální služby.Telekomunikační operátoři nemají žádnou kontrolu nad tím, kdy a kdo z účastníků naslouchat na Šorm linkách. Provozovatel nekontroluje, zda je konkrétní uživatel napíchnout soud sankci.

„Trvá určitou trestní řízení o vyšetřování organizované zločinecké skupiny, která obsahuje seznam 10 pokojů. Budete muset poslouchat někoho, kdo nemá žádný vztah k tomuto vyšetřování. Právě jste dokončil toto číslo a říkají, že máte aktuální informace o tom, co je číslo jeden z vůdců zločinecké skupiny“, - říkají lidé v know se místně „Agentura.ru“.

Tak, a to prostřednictvím SORM můžete poslouchat nikoho na „legální“. Zde je chráněn připojení.

2. Odposlechy provozovatelem

Buněčné operátoři obvykle bez problémů prohlížení seznamu hovorů a pohybu v historii mobilní telefon, který je zaregistrován do různých základnových stanic ve svém fyzickém lokalita. Chcete-li získat nahrávání hovorů, stejně jako tajné služby, provozovatel musí připojit k Šorm systému.

na Ruští nové zákony Provozovatelé jsou povinni vést záznamy o všech členů konverzace od šesti měsíců do tří let (přesný termín je nyní souhlasí). Zákon vstoupí v platnost v roce 2018.

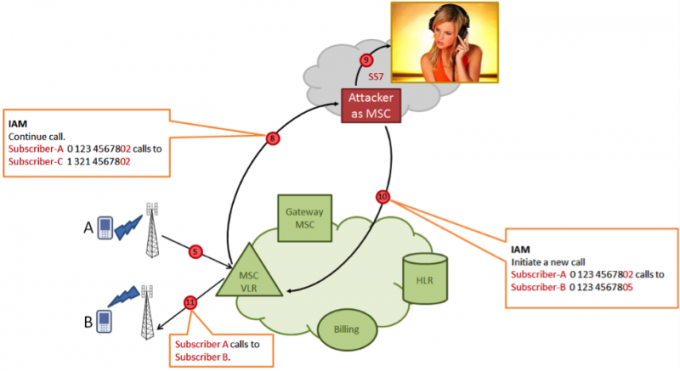

3. Připojení k signalizační sítě SS7

Znát počet obětí může poslouchat do telefonu, je připojen k síti prostřednictvím síťového operátora Se chyby zabezpečení signalizace SS7 protokolu (Signalizačního systému № 7).

Bezpečnostní experti popisují tuto techniku takovým způsobem.

Útočník Piggybacks na signalizaci SS7 sítě, ve které kanály posílá režijní zprávu Send Routing Info Pro SM (SRI4SM), což ukazuje na telefonní číslo parametru napadl účastnické A. V reakci na domácí sítě útočník účastníka A pošle nějaké technické informace: IMSI (International Subscriber Identity) a MSC přepínač adresy, která je v současné době slouží předplatitel.

Dále útočník se zprávou Insert Subscriber dat (ISD) zavádí datové základny VLR aktualizováno předplatitel profile mění v něm uvedena adresa fakturačního systému řešit jejich vlastní, psevdobillingovoy systémy. Pak, když napadl strana uskuteční odchozí hovor, zapne spínač namísto skutečných fakturační systém pro útočící systém, který umožňuje směrnice o přechod na přesměrování volání třetí osobě, opět řízen útočník. Na tomto třetím účastníkem konferenčního hovoru se bude ze tří účastníků, z nichž dva jsou skutečné (volajících A volaná B) a třetí útočník neoprávněnému vložený a je možné poslouchat a záznam konverzace.

Jízdě funguje. Odborníci říkají, že vývoj SS7 sítě nebyl postaven na ochranu proti takovým útokům mechanismů. Důsledkem bylo, že tento systém, a tak zakryty a chráněny před vnější připojení, ale v praxi, může útočník najít způsob, jak vstoupit do signalizační sítě.

Podle SS7 sítě, můžete se připojit k kdekoli na světě, například v chudé africké zemi - a budete mít přístup přepne všechny subjekty v Rusku, Spojených státech, Evropě a dalších zemích. Tato metoda umožňuje poslouchat libovolného telefonu na světě, a to i na druhé straně zeměkoule. Intercept příchozí SMS každý telefon také provádět základní, stejně jako převod zůstatku přes USSD-vyžádání (pro další podrobnosti viz řeč Puzankova Sergei a Dmitrij Kurbatov v hackerské konference PHDays IV).

4. Připojení ke kabelu

Dokumenty Edward Snowden vyšlo najevo, že zpravodajské služby nejsou jen „oficiálně“ poslouchat telefonní komunikace pomocí přepínačů, ale připojen přímo k vláknuNahrávání veškerý provoz úplně. To vám umožní poslouchat zahraniční operátory, kteří nedávají poslech oficiálně instalovat zařízení na jejich výměně.

Jedná se pravděpodobně o poměrně vzácný praxe pro mezinárodní špionáže. Vzhledem k tomu, PBX v Rusku, a tak všude stojí za poslech zařízení, není třeba se připojit k vláknu. Možná, že taková metoda by měla být použita pouze na zachytit a zachytit provoz v lokálních sítích na místních ústředen. Chcete-li například zaznamenat interkomu ve společnosti, pokud jsou prováděny v rámci místní ústředny nebo VoIP.

5. Instalace Spyware Trojan

Na úrovni domácností, nejjednodušší způsob, jak poslouchat rozhovor uživatele na mobilním telefonu na Skype a dalších programů - stačí nainstalovat Trojan na svém smartphonu. Tato metoda je k dispozici pro každého, protože nevyžaduje pravomoci státních zpravodajských agentur nebo rozhodnutí soudu.

Zámořské donucovací orgány často kupují speciální trojany, že užívání nikdo známé 0day-zranitelnosti v systémech Android a iOS pro instalaci programů. Tyto trojské koně jsou pověřené orgány činnými v trestním rozvíjet společnostem, jako je Gamma Group (Trojan FinFisher).

Ruští donucovací orgány, aby Trojané moc smysl, pokud chcete příležitost aktivovat smartphone mikrofonu a záznam, a to iv případě, že je uživatel mluví o mobilním telefon. V ostatních případech, s odposlechy zvládá SORM. Proto, ruské zvláštní služby nejsou aktivně implementovat trojské koně. Ale to je oblíbený hacker nástrojem pro neformální použití.

Manželky špehovat svými manžely, podnikatele studium aktivit konkurence. V Rusku, Trojan software se běžně používá pro odposlech ve prospěch soukromé klienty.

Trojan je nainstalován na telefonu různými způsoby: pomocí falešné aktualizace softwaru prostřednictvím e-mail s žádostí o falešný, a to prostřednictvím zranitelnosti v Android nebo v populární software Typ iTunes.

Nové zranitelnosti v programech jsou doslova každý den, a pak se pomalu zavřít. Například Trojan instalována pomocí FinFisher zranitelnost v iTunesŽe Apple není uzavřen od roku 2008 do roku 2011-tou. Prostřednictvím tohoto otvoru může být nainstalován na počítači oběti jakéhokoli softwaru z názvu společnosti Apple.

Možná, že na váš smartphone je již nastavena Trojan. Nevypadáte, že smartphone baterie trochu nedávno propuštěn rychleji, než je obvyklé?

6. aplikace aktualizace

Namísto instalace speciálního spyware Trojan útočník může dělat chytřejší: vyberte aplikaci, kterou dobrovolně nainstalovat do smartphonu, a pak mu dát plnou moc na přístup k telefonní hovory, nahrávání hovorů a přenos dat do vzdáleného serverů.

Například to může být populární hra, která je distribuována prostřednictvím „left“ mobilních aplikací adresářů. Na první pohled obvyklý hry, ale s funkcí odposlechu a záznamu rozhovorů. Velmi pohodlné. Uživatel s rukama umožňuje program jít on-line, kde se odesílá soubory nahrávat konverzaci.

Případně funkce škodlivé aplikace mohou být přidány jako upgrade.

7. Padělky základnová stanice

Padělky základnová stanice, která má silnější signál než skutečné BS. Vzhledem k tomu, že zachytí účastníka provozu a umožňuje manipulaci s daty v telefonu. Je známo, že falešné základnové stanice jsou široce používány donucovací orgány v zahraničí.

Ve Spojených státech populární modely false BS s názvem rejnok.

A to nejen donucovací orgány se používání takových zařízení. Například podnikatelé v Číně často používají falešné BS pro hromadnou spam do mobilních telefonů, které se nacházejí v okruhu stovek metrů kolem. Obecně platí, že čínská výroba „fake sto“ dát na toku, takže místní prodejny není problém najít podobné zařízení, sestavený přímo na koleno.

8. hacking femtocell

miniaturní nízkou spotřebou energie mobilní stanice, které zachycují provoz z mobilních telefonů, které se nacházejí v dosahu - V poslední době Femtobuňky jsou použity v některých společnostech. Takový femtobuňce umožňuje nahrávat telefonní hovory všem zaměstnancům společnosti, než přesměrování volání do základnové stanice mobilních operátorů.

V souladu s tím, k odposlechu telefonu Chcete-li nainstalovat femtobuňky nebo hack původní femtobuňkou operátora.

9. Mobile komplex pro dálkový odposlech

V tomto případě, rádio anténa umístěna v blízkosti účastníka (pracovní vzdálenost do 500 metrů). Směrová anténa, připojen k počítači, zachytí telefonní signály, a po použití jednoduše odvezen.

Na rozdíl od falešných femtobuněk či Trojan je škodlivý uživatel nemusí obávat, že se dostat na místo a nastavte femtobuňky, a pak ji odstranit (nebo odebrat Trojan, ani stopa hacking).

Schopnosti moderních PC je dostačující pro záznam GSM signál na velký počet frekvencí, a pak prasknout šifrování pomocí rainbow tables (zde popis technologie Je známo, ze odborník v Karsten nula).

Pokud jste dobrovolně nést univerzální chybu automaticky sbírat rozsáhlou dokumentaci na sebe. Jedinou otázkou je, kdo bude muset v této záležitosti. Ale pokud je to nutné, může ho dostat snadno.